SSO Entreprise : authentification SAML et OIDC pour les plans Custom

Chaque equipe securite que j'ai rencontree a la meme exigence non negociable : les employes doivent s'authentifier via le fournisseur d'identite de l'entreprise. Pas d'exceptions. Pas d'identifiants separes qui trainent pour chaque outil SaaS. Une seule connexion, geree de maniere centralisee, revocable instantanement quand quelqu'un quitte l'entreprise.

On comprend. Si vous etes responsable de la posture de securite de votre organisation, la derniere chose que vous voulez, c'est encore un mot de passe a gerer pour votre equipe et dont vous devrez vous soucier. C'est pourquoi nous lancons le support SSO personnalise pour les organisations sur le plan Custom.

Deux protocoles, un seul objectif

Archyl supporte les deux grands standards d'authentification en entreprise :

SAML 2.0 fonctionne avec les fournisseurs d'identite que la plupart des entreprises utilisent deja : Okta, Azure Active Directory, OneLogin, PingFederate, ADFS et tout autre fournisseur compatible SAML 2.0. Si votre entreprise a un IdP SAML, il fonctionne avec Archyl.

OpenID Connect (OIDC) couvre le paysage moderne de l'identite : Auth0, Azure AD, Google Workspace, Keycloak et tout fournisseur compatible OIDC. Si votre organisation utilise une identite basee sur OAuth2, OIDC est votre chemin.

Les deux protocoles aboutissent au meme resultat : votre equipe se connecte via le fournisseur d'identite de votre entreprise, et Archyl fait confiance a la decision d'authentification de votre IdP. Nous ne stockons pas de mots de passe pour les utilisateurs SSO. Nous ne gerons pas d'identifiants. Votre IdP est la source unique de verite.

Comment ca fonctionne

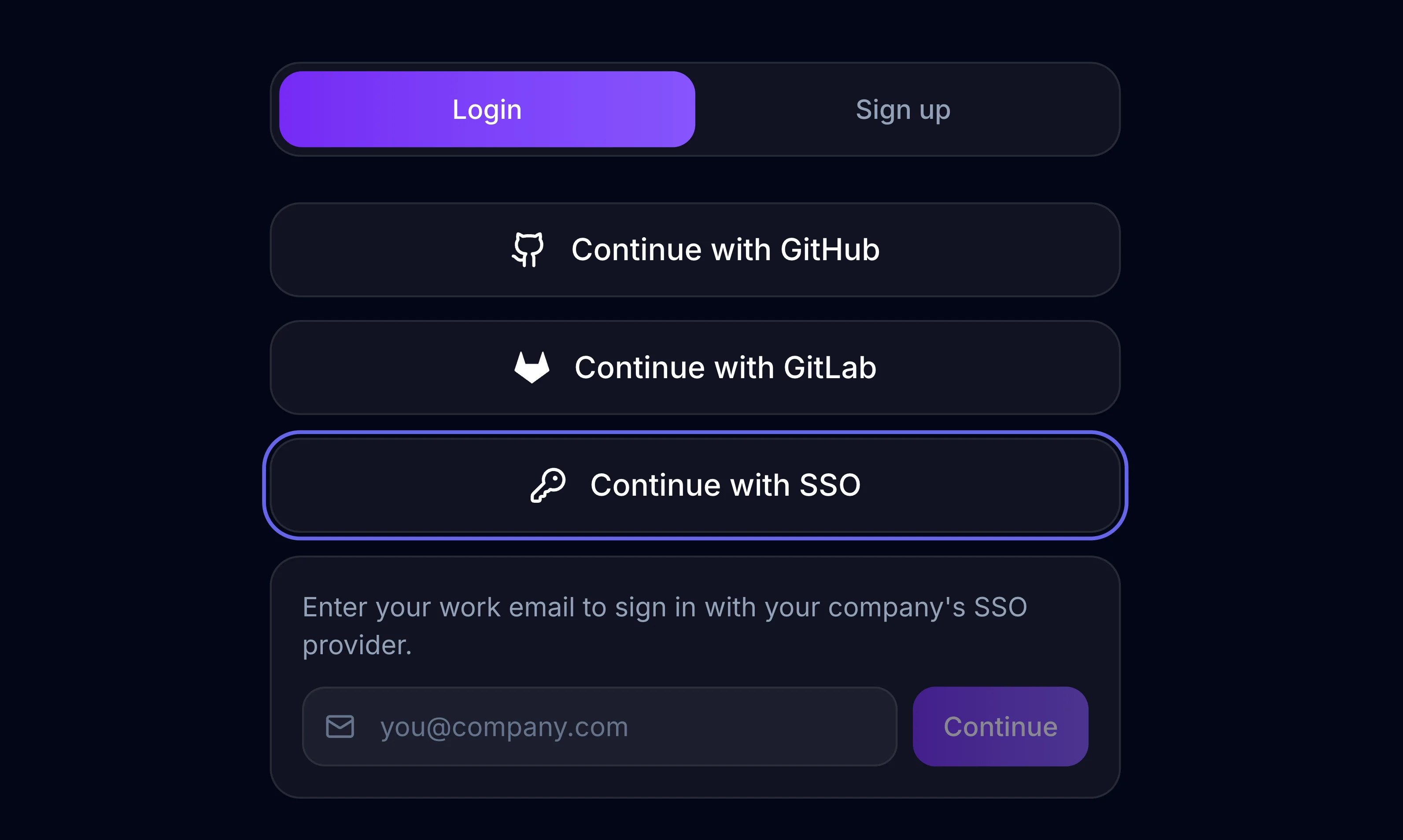

L'experience de connexion est simple.

Un membre de l'equipe navigue vers la page de connexion d'Archyl et clique sur "Continuer avec SSO". Il saisit son email professionnel, disons ingenieur@entreprise.com. Archyl extrait le domaine, recherche la configuration SSO enregistree pour entreprise.com et redirige l'utilisateur vers le fournisseur d'identite de l'entreprise.

L'utilisateur s'authentifie selon le flux requis par l'IdP : identifiant et mot de passe, authentification multi-facteurs, verification biometrique, carte a puce. C'est entre l'utilisateur et l'IdP ; Archyl ne voit jamais ces identifiants.

Une fois authentifie, l'IdP redirige vers Archyl avec une assertion signee (SAML) ou un code d'autorisation (OIDC). Nous verifions la signature cryptographique, extrayons l'email de l'utilisateur et emettons un jeton de session JWT. L'utilisateur arrive sur son tableau de bord, connecte, en quelques secondes.

L'ensemble du flux ressemble a n'importe quelle experience "Se connecter avec...". Pas de friction, pas de confusion.

Provisionnement automatique des utilisateurs

Quand quelqu'un de votre organisation se connecte via SSO pour la premiere fois, Archyl cree automatiquement son compte. Pas d'invitations a envoyer, pas de formulaires d'inscription a remplir, pas d'administrateur creant manuellement des utilisateurs.

Le compte du nouvel utilisateur est lie a votre organisation immediatement. Il est ajoute en tant que lecteur par defaut, un point de depart securise que vos administrateurs d'organisation peuvent ajuster. Il obtient son propre espace personnel en plus de l'adhesion a l'organisation, ce qui lui permet d'explorer Archyl de maniere independante tout en accedant aux projets partages de l'equipe.

Cela signifie que l'onboarding se resume a dire a votre equipe : "Allez sur Archyl et connectez-vous avec votre email professionnel." La connexion SSO s'occupe du reste.

La securite par conception

Nous avons construit l'implementation SSO avec la securite comme fondation, pas comme une reflexion apres coup.

Protection CSRF : chaque flux SSO commence avec un jeton d'etat signe cryptographiquement (HMAC-SHA256) qui inclut un horodatage, un nonce aleatoire et le domaine email. Le jeton expire apres dix minutes. Quand l'IdP redirige, nous verifions la signature et l'expiration avant de traiter quoi que ce soit. Cela empeche les attaques CSRF et les attaques par rejeu.

Validation des assertions SAML : pour les flux SAML, nous validons la signature XML de l'IdP contre le certificat X.509 enregistre pour ce domaine. Une assertion alteree est rejetee immediatement. Nous supportons plusieurs formats d'attributs email pour gerer les differentes facons dont les IdP structurent leurs assertions.

Verification des jetons OIDC : pour les flux OIDC, nous utilisons le grant de code d'autorisation, le flux OAuth2 le plus securise. Le code d'autorisation est echange cote serveur contre un jeton d'identite, qui est verifie contre les cles publiques publiees par le fournisseur. Le navigateur de l'utilisateur ne voit jamais les jetons bruts.

Aucun secret expose : les secrets client, certificats et autres configurations sensibles ne sont jamais inclus dans les reponses API. Ils sont stockes de maniere securisee et utilises uniquement cote serveur pendant le flux d'authentification.

Configuration basee sur le domaine

Les connexions SSO sont configurees par domaine email. Quand vous enregistrez entreprise.com comme domaine SAML ou OIDC pour votre organisation, chaque utilisateur avec une adresse @entreprise.com est route vers votre IdP.

Un domaine, une organisation. La contrainte d'unicite du domaine empeche les conflits : deux organisations ne peuvent pas revendiquer le meme domaine email. Cela garde le routage non ambigu et securise.

Pour les organisations avec plusieurs domaines email (situation courante apres des acquisitions ou pour les entreprises avec des domaines regionaux), chaque domaine peut etre enregistre separement, tous pointant vers la meme organisation.

Ce qu'il faut pour configurer

Pour SAML, vous fournirez trois elements de votre IdP :

- L'Entity ID (l'identifiant de votre IdP)

- L'URL SSO (ou Archyl envoie les requetes d'authentification)

- Le certificat X.509 (utilise pour verifier les assertions signees)

Pour OIDC, vous fournirez :

- Le Client ID et le Client Secret (depuis l'enregistrement d'application de votre IdP)

- L'URL de l'emetteur (Archyl utilise la decouverte OIDC pour configurer automatiquement les endpoints)

Votre fournisseur d'identite aura besoin des URLs de callback d'Archyl configurees comme URIs de redirection autorises. La configuration est la meme que pour ajouter n'importe quelle autre application SAML ou OIDC a votre IdP. Votre equipe identite a fait ca des dizaines de fois.

Concu pour l'entreprise

Le SSO est disponible exclusivement sur le plan Custom, aux cotes de projets illimites, d'objets de modele illimites, d'un support dedie et d'integrations personnalisees. Il est concu pour les organisations ou la gestion centralisee des identites n'est pas optionnelle, c'est une politique.

Si votre organisation exige le SSO pour tous les outils SaaS, le plan Custom vous donne ce controle. Votre equipe securite peut imposer l'authentification via votre IdP, assurer la conformite MFA grace a vos politiques existantes et revoquer l'acces instantanement quand des employes partent, le tout sans aucune action necessaire du cote Archyl.

La suite

La configuration SSO est actuellement geree par nos outils d'administration, avec une interface d'administration en libre-service a venir. Les administrateurs d'organisation pourront enregistrer des domaines, choisir des protocoles et gerer leurs connexions SSO directement depuis le tableau de bord Archyl.

Nous etudions aussi SCIM 2.0 pour le provisionnement automatise d'utilisateurs et de groupes, l'enforcement SSO (desactivation de la connexion email/mot de passe pour une organisation) et le mapping de roles pilote par l'IdP. L'identite en entreprise est un domaine profond, et nous nous engageons a accompagner les organisations la ou elles en sont.

Pour commencer

Si vous etes sur le plan Custom ou interesse par une mise a niveau, contactez notre equipe pour configurer votre connexion SSO. Nous vous guiderons dans la configuration de l'IdP, enregistrerons votre domaine, et votre equipe se connectera via SSO le jour meme.

L'identite de votre equipe appartient a votre organisation. Maintenant, leur outil d'architecture respecte cela.

Decouvrez les fonctionnalites entreprise d'Archyl sur notre page Tarifs, ou voyez comment la Decouverte d'Architecture par IA peut cartographier vos systemes existants pour que votre equipe ait quelque chose sur quoi collaborer des le premier jour.