SSO Empresarial: autenticacion SAML y OIDC para planes Custom

Cada equipo de seguridad empresarial con el que he hablado tiene el mismo requisito innegociable: los empleados deben autenticarse a traves del proveedor de identidad de la empresa. Sin excepciones. Sin credenciales separadas flotando por ahi para cada herramienta SaaS. Un solo inicio de sesion, gestionado centralmente, revocable instantaneamente cuando alguien deja la empresa.

Lo entendemos. Si usted es responsable de la postura de seguridad de su organizacion, lo ultimo que quiere es otra contrasena mas para que su equipo gestione y de la que usted tenga que preocuparse. Por eso lanzamos soporte SSO personalizado para organizaciones en el plan Custom.

Dos protocolos, un objetivo

Archyl soporta ambos estandares principales de autenticacion empresarial:

SAML 2.0 funciona con los proveedores de identidad que la mayoria de las empresas ya utilizan: Okta, Azure Active Directory, OneLogin, PingFederate, ADFS y cualquier otro proveedor compatible con SAML 2.0. Si su empresa tiene un IdP SAML, funciona con Archyl.

OpenID Connect (OIDC) cubre el panorama moderno de identidad: Auth0, Azure AD, Google Workspace, Keycloak y cualquier proveedor compatible con OIDC. Si su organizacion usa identidad basada en OAuth2, OIDC es su camino.

Ambos protocolos logran el mismo resultado: su equipo inicia sesion a traves del proveedor de identidad de su empresa, y Archyl confia en la decision de autenticacion de su IdP. No almacenamos contrasenas para usuarios SSO. No gestionamos credenciales. Su IdP es la unica fuente de verdad.

Como funciona

La experiencia de inicio de sesion es sencilla.

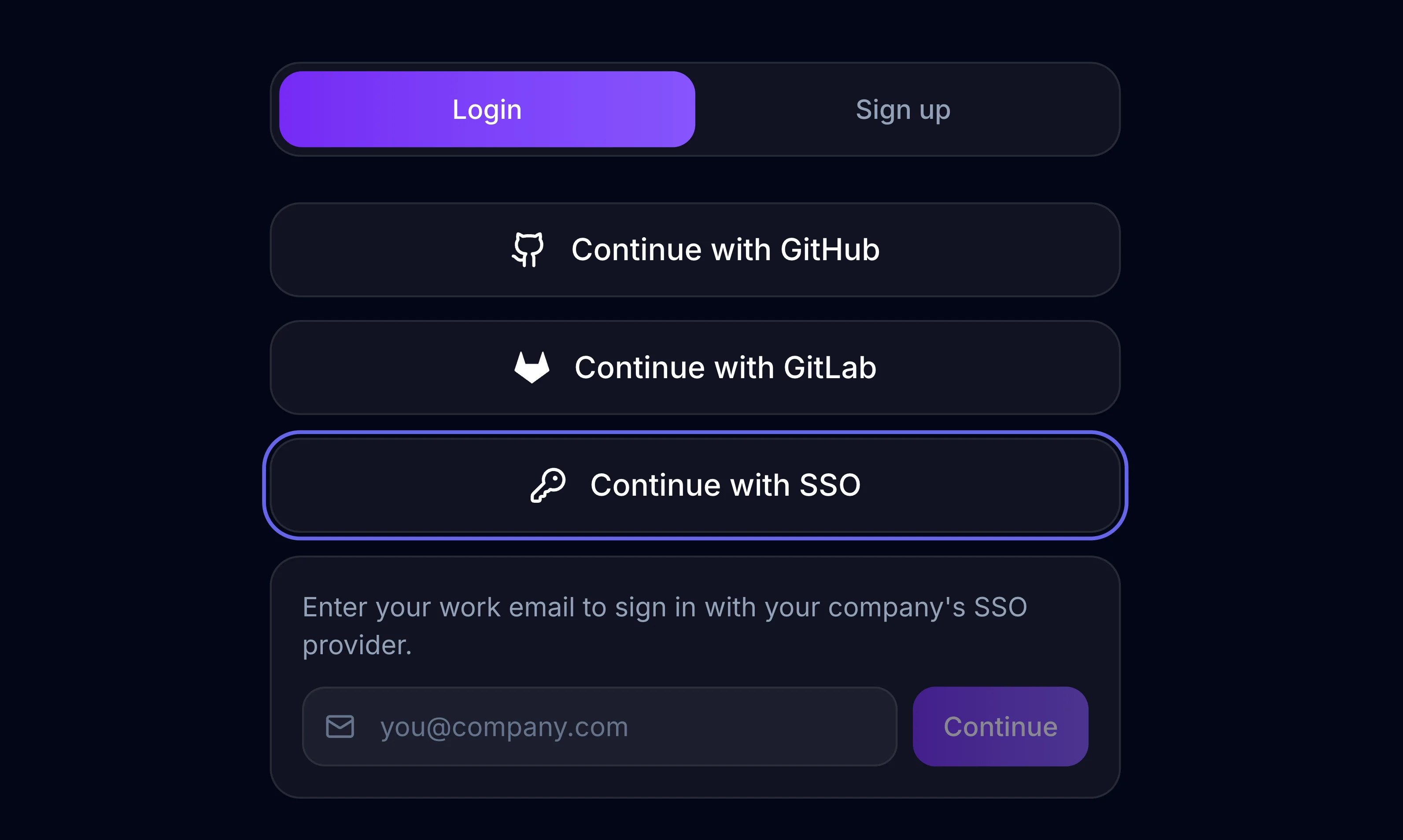

Un miembro del equipo navega a la pagina de inicio de sesion de Archyl y hace clic en "Continuar con SSO". Ingresa su correo de trabajo, digamos ingeniero@empresa.com. Archyl extrae el dominio, busca la configuracion SSO registrada para empresa.com y redirige al usuario al proveedor de identidad de la empresa.

El usuario se autentica a traves del flujo que requiera el IdP: usuario y contrasena, autenticacion multifactor, verificacion biometrica, tarjeta inteligente. Eso es entre el usuario y el IdP; Archyl nunca ve esas credenciales.

Una vez autenticado, el IdP redirige de vuelta a Archyl con una asercion firmada (SAML) o un codigo de autorizacion (OIDC). Verificamos la firma criptografica, extraemos el correo del usuario y emitimos un token de sesion JWT. El usuario llega a su panel de control, con sesion iniciada, en cuestion de segundos.

Todo el flujo se siente como cualquier otra experiencia de "Iniciar sesion con...". Sin friccion, sin confusion.

Aprovisionamiento automatico de usuarios

Cuando alguien de su organizacion inicia sesion a traves de SSO por primera vez, Archyl crea automaticamente su cuenta. Sin invitaciones que enviar, sin formularios de registro que completar, sin administradores creando usuarios manualmente.

La cuenta del nuevo usuario se vincula a su organizacion inmediatamente. Se agrega como lector por defecto, un punto de partida seguro que sus administradores de organizacion pueden ajustar. Obtiene su propio espacio personal junto con la membresia organizacional, para que pueda explorar Archyl de forma independiente mientras accede a los proyectos compartidos del equipo.

Esto significa que el onboarding es tan simple como decirle a su equipo: "Vayan a Archyl e inicien sesion con su correo de trabajo." La conexion SSO se encarga del resto.

Seguridad por diseno

Hemos construido la implementacion SSO con la seguridad como fundamento, no como algo pensado despues.

Proteccion CSRF: cada flujo SSO comienza con un token de estado firmado criptograficamente (HMAC-SHA256) que incluye una marca de tiempo, un nonce aleatorio y el dominio de correo. El token expira despues de diez minutos. Cuando el IdP redirige de vuelta, verificamos la firma y comprobamos la expiracion antes de procesar cualquier cosa. Esto previene ataques de falsificacion de solicitudes entre sitios y ataques de repeticion.

Validacion de aserciones SAML: para flujos SAML, validamos la firma XML del IdP contra el certificado X.509 registrado para ese dominio. Una asercion manipulada se rechaza inmediatamente. Soportamos multiples formatos de atributos de correo para manejar las diferentes formas en que los IdP estructuran sus aserciones.

Verificacion de tokens OIDC: para flujos OIDC, usamos el grant de codigo de autorizacion, el flujo OAuth2 mas seguro. El codigo de autorizacion se intercambia del lado del servidor por un token de identidad, que se verifica contra las claves publicas publicadas por el proveedor. El navegador del usuario nunca ve los tokens crudos.

Sin secretos expuestos: los secretos de cliente, certificados y otras configuraciones sensibles nunca se incluyen en las respuestas de la API. Se almacenan de forma segura y se usan solo del lado del servidor durante el flujo de autenticacion.

Configuracion basada en dominio

Las conexiones SSO se configuran por dominio de correo. Cuando registra empresa.com como dominio SAML o OIDC para su organizacion, cada usuario con una direccion @empresa.com es dirigido a traves de su IdP.

Un dominio, una organizacion. La restriccion de dominio unico previene conflictos: dos organizaciones no pueden reclamar el mismo dominio de correo. Esto mantiene el enrutamiento inequivoco y seguro.

Para organizaciones con multiples dominios de correo (una situacion comun despues de adquisiciones o para empresas con dominios regionales), cada dominio puede registrarse por separado, todos apuntando a la misma organizacion.

Lo que necesita para configurar

Para SAML, proporcionara tres cosas de su IdP:

- El Entity ID (el identificador de su IdP)

- La URL SSO (donde Archyl envia solicitudes de autenticacion)

- El certificado X.509 (usado para verificar aserciones firmadas)

Para OIDC, proporcionara:

- El Client ID y Client Secret (del registro de aplicacion de su IdP)

- La URL del emisor (Archyl usa descubrimiento OIDC para configurar automaticamente los endpoints)

Su proveedor de identidad necesitara las URLs de callback de Archyl configuradas como URIs de redireccion permitidas. La configuracion es la misma que agregar cualquier otra aplicacion SAML o OIDC a su IdP. Su equipo de identidad ha hecho esto docenas de veces.

Construido para empresas

SSO esta disponible exclusivamente en el plan Custom, junto con proyectos ilimitados, objetos de modelo ilimitados, soporte dedicado e integraciones personalizadas. Esta disenado para organizaciones donde la gestion centralizada de identidad no es opcional, es politica.

Si su organizacion requiere SSO para todas las herramientas SaaS, el plan Custom le da ese control. Su equipo de seguridad puede imponer la autenticacion a traves de su IdP, asegurar el cumplimiento de MFA a traves de sus politicas existentes y revocar el acceso instantaneamente cuando los empleados se van, todo sin ninguna accion necesaria del lado de Archyl.

Lo que viene

La configuracion SSO se gestiona actualmente a traves de nuestras herramientas de administracion, con una interfaz de administracion de autoservicio proxima. Los administradores de organizacion podran registrar dominios, elegir protocolos y gestionar sus conexiones SSO directamente desde el panel de Archyl.

Tambien estamos evaluando SCIM 2.0 para aprovisionamiento automatizado de usuarios y grupos, enforcement de SSO (deshabilitar el inicio de sesion por correo/contrasena para una organizacion) y mapeo de roles impulsado por IdP. La identidad empresarial es un espacio profundo, y estamos comprometidos a acompanar a las organizaciones donde se encuentren.

Para empezar

Si esta en el plan Custom o interesado en actualizar, contacte a nuestro equipo para configurar su conexion SSO. Le guiaremos en la configuracion del IdP, registraremos su dominio, y su equipo estara iniciando sesion via SSO el mismo dia.

La identidad de su equipo pertenece a su organizacion. Ahora su herramienta de arquitectura lo respeta.

Conozca mas sobre las funciones empresariales de Archyl en nuestra pagina de Precios, o vea como el Descubrimiento de Arquitectura con IA puede mapear sus sistemas existentes para que su equipo tenga algo en que colaborar desde el primer dia.