Enterprise SSO: SAML- und OIDC-Authentifizierung fur Custom-Plane

Jedes Sicherheitsteam in Unternehmen, mit dem ich gesprochen habe, hat dieselbe nicht verhandelbare Anforderung: Mitarbeiter mussen sich uber den Identitatsanbieter des Unternehmens authentifizieren. Keine Ausnahmen. Keine separaten Zugangsdaten, die fur jedes SaaS-Tool herumliegen. Eine einzige Anmeldung, zentral verwaltet, sofort widerrufbar, wenn jemand das Unternehmen verlasst.

Wir verstehen das. Wenn Sie fur die Sicherheitslage Ihrer Organisation verantwortlich sind, ist das Letzte, was Sie wollen, noch ein weiteres Passwort, das Ihr Team verwalten muss und um das Sie sich sorgen mussen. Deshalb starten wir benutzerdefinierte SSO-Unterstutzung fur Organisationen im Custom-Plan.

Zwei Protokolle, ein Ziel

Archyl unterstutzt beide grossen Enterprise-Authentifizierungsstandards:

SAML 2.0 funktioniert mit den Identitatsanbietern, die die meisten Unternehmen bereits betreiben: Okta, Azure Active Directory, OneLogin, PingFederate, ADFS und jeder andere SAML 2.0-kompatible Anbieter. Wenn Ihr Unternehmen einen SAML-IdP hat, funktioniert er mit Archyl.

OpenID Connect (OIDC) deckt die moderne Identitatslandschaft ab: Auth0, Azure AD, Google Workspace, Keycloak und jeder OIDC-kompatible Anbieter. Wenn Ihre Organisation OAuth2-basierte Identitat verwendet, ist OIDC Ihr Weg.

Beide Protokolle erzielen dasselbe Ergebnis: Ihr Team meldet sich uber den Identitatsanbieter Ihres Unternehmens an, und Archyl vertraut der Authentifizierungsentscheidung Ihres IdP. Wir speichern keine Passworter fur SSO-Benutzer. Wir verwalten keine Zugangsdaten. Ihr IdP ist die einzige Quelle der Wahrheit.

So funktioniert es

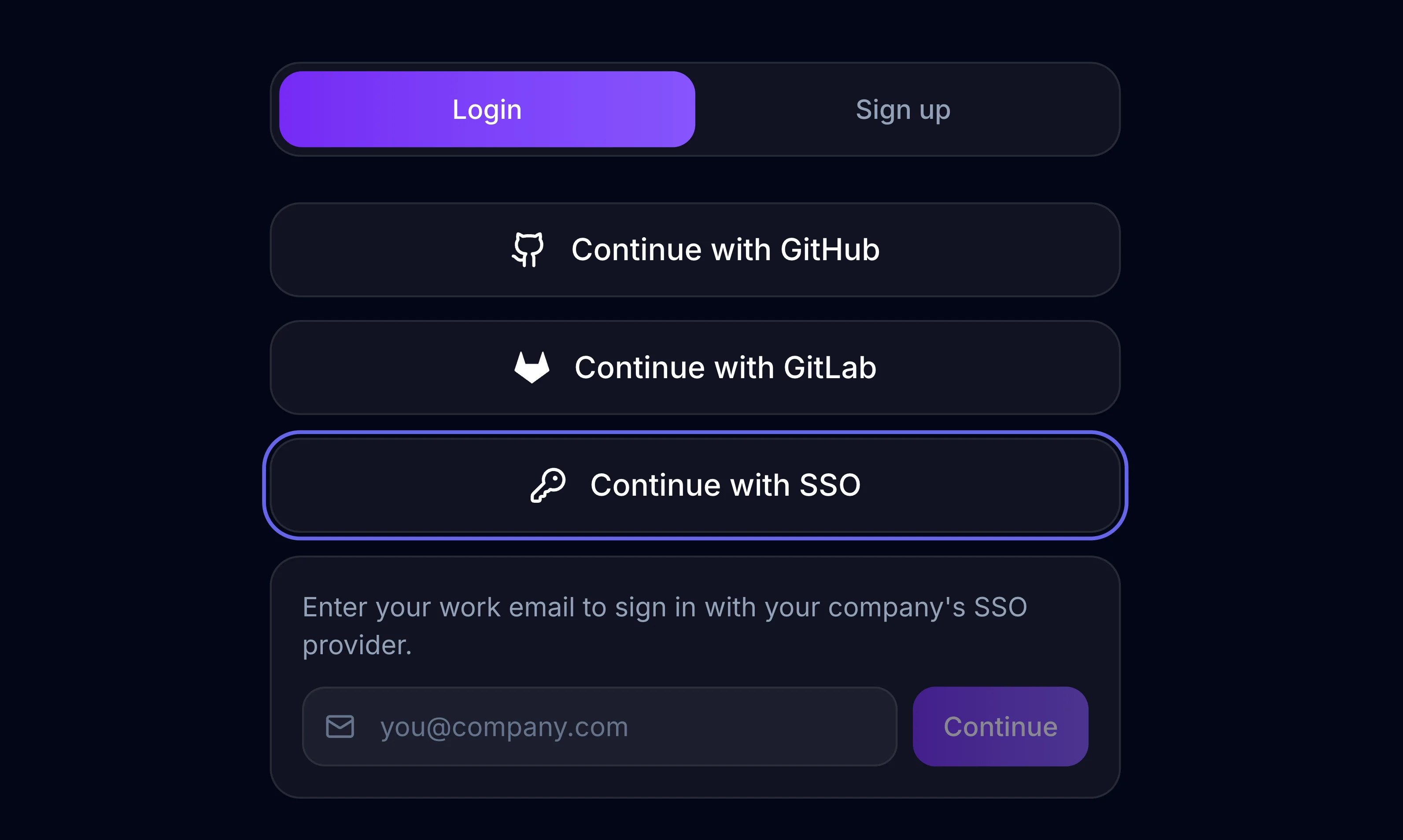

Das Anmeldeerlebnis ist unkompliziert.

Ein Teammitglied navigiert zur Anmeldeseite von Archyl und klickt auf "Weiter mit SSO". Es gibt seine Arbeits-E-Mail ein, sagen wir ingenieur@unternehmen.com. Archyl extrahiert die Domain, sucht die SSO-Konfiguration fur unternehmen.com und leitet den Benutzer zum Identitatsanbieter des Unternehmens weiter.

Der Benutzer authentifiziert sich uber den vom IdP geforderten Ablauf: Benutzername und Passwort, Multi-Faktor-Authentifizierung, biometrische Verifizierung, Smartcard. Das geschieht zwischen dem Benutzer und dem IdP; Archyl sieht diese Zugangsdaten nie.

Nach der Authentifizierung leitet der IdP zuruck zu Archyl mit einer signierten Assertion (SAML) oder einem Autorisierungscode (OIDC). Wir verifizieren die kryptografische Signatur, extrahieren die E-Mail des Benutzers und stellen ein JWT-Sitzungstoken aus. Der Benutzer landet auf seinem Dashboard, angemeldet, in wenigen Sekunden.

Der gesamte Ablauf fuhlt sich an wie jede andere "Anmelden mit..."-Erfahrung. Keine Reibung, keine Verwirrung.

Automatische Benutzerbereitstellung

Wenn sich jemand aus Ihrer Organisation zum ersten Mal uber SSO anmeldet, erstellt Archyl automatisch dessen Konto. Keine Einladungen zu versenden, keine Anmeldeformulare auszufullen, kein Administrator, der manuell Benutzer anlegt.

Das Konto des neuen Benutzers wird sofort mit Ihrer Organisation verknupft. Er wird standardmassig als Betrachter hinzugefugt, ein sicherer Ausgangspunkt, den Ihre Organisationsadministratoren anpassen konnen. Er erhalt seinen eigenen personlichen Arbeitsbereich neben der Organisationsmitgliedschaft, sodass er Archyl unabhangig erkunden und gleichzeitig auf gemeinsame Teamprojekte zugreifen kann.

Das bedeutet, Onboarding ist so einfach wie Ihrem Team zu sagen: "Geht zu Archyl und meldet euch mit eurer Arbeits-E-Mail an." Die SSO-Verbindung erledigt den Rest.

Sicherheit von Grund auf

Wir haben die SSO-Implementierung mit Sicherheit als Fundament gebaut, nicht als nachtraglichen Gedanken.

CSRF-Schutz: Jeder SSO-Ablauf beginnt mit einem kryptografisch signierten State-Token (HMAC-SHA256), der einen Zeitstempel, eine zufallige Nonce und die E-Mail-Domain enthalt. Das Token lauft nach zehn Minuten ab. Wenn der IdP zuruckleitet, verifizieren wir die Signatur und prufen den Ablauf, bevor wir irgendetwas verarbeiten. Dies verhindert Cross-Site-Request-Forgery-Angriffe und Replay-Angriffe.

SAML-Assertion-Validierung: Fur SAML-Ablaufe validieren wir die XML-Signatur des IdP gegen das fur diese Domain registrierte X.509-Zertifikat. Eine manipulierte Assertion wird sofort abgelehnt. Wir unterstutzen mehrere E-Mail-Attributformate, um die verschiedenen Arten zu handhaben, wie IdPs ihre Assertionen strukturieren.

OIDC-Token-Verifizierung: Fur OIDC-Ablaufe verwenden wir den Authorization-Code-Grant, den sichersten OAuth2-Ablauf. Der Autorisierungscode wird serverseitig gegen ein ID-Token eingetauscht, das gegen die veroffentlichten offentlichen Schlussel des Anbieters verifiziert wird. Der Browser des Benutzers sieht nie die rohen Token.

Keine Geheimnisse exponiert: Client-Secrets, Zertifikate und andere sensible Konfigurationen werden nie in API-Antworten aufgenommen. Sie werden sicher gespeichert und nur serverseitig wahrend des Authentifizierungsablaufs verwendet.

Domainbasierte Konfiguration

SSO-Verbindungen werden pro E-Mail-Domain konfiguriert. Wenn Sie unternehmen.com als SAML- oder OIDC-Domain fur Ihre Organisation registrieren, wird jeder Benutzer mit einer @unternehmen.com-Adresse uber Ihren IdP geleitet.

Eine Domain, eine Organisation. Die eindeutige Domain-Beschrankung verhindert Konflikte: Keine zwei Organisationen konnen dieselbe E-Mail-Domain beanspruchen. Das halt das Routing eindeutig und sicher.

Fur Organisationen mit mehreren E-Mail-Domains (eine haufige Situation nach Ubernahmen oder fur Unternehmen mit regionalen Domains) kann jede Domain separat registriert werden, alle auf dieselbe Organisation verweisend.

Was Sie fur die Einrichtung brauchen

Fur SAML benotigen Sie drei Dinge von Ihrem IdP:

- Die Entity ID (die Kennung Ihres IdP)

- Die SSO-URL (wohin Archyl Authentifizierungsanfragen sendet)

- Das X.509-Zertifikat (zur Verifizierung signierter Assertionen)

Fur OIDC benotigen Sie:

- Die Client ID und das Client Secret (aus der Anwendungsregistrierung Ihres IdP)

- Die Issuer-URL (Archyl nutzt OIDC-Discovery zur automatischen Konfiguration der Endpunkte)

Ihr Identitatsanbieter benotigt die Callback-URLs von Archyl als erlaubte Redirect-URIs. Die Einrichtung ist dieselbe wie das Hinzufugen jeder anderen SAML- oder OIDC-Anwendung zu Ihrem IdP. Ihr Identitatsteam hat das schon dutzende Male gemacht.

Fur Unternehmen gebaut

SSO ist exklusiv im Custom-Plan verfugbar, zusammen mit unbegrenzten Projekten, unbegrenzten Modellobjekten, dediziertem Support und benutzerdefinierten Integrationen. Es ist fur Organisationen konzipiert, in denen zentrales Identitatsmanagement nicht optional ist, sondern Richtlinie.

Wenn Ihre Organisation SSO fur alle SaaS-Tools verlangt, gibt Ihnen der Custom-Plan diese Kontrolle. Ihr Sicherheitsteam kann die Authentifizierung uber Ihren IdP durchsetzen, MFA-Compliance durch Ihre bestehenden Richtlinien sicherstellen und den Zugang sofort widerrufen, wenn Mitarbeiter ausscheiden, alles ohne jegliche Aktion auf der Archyl-Seite.

Was als Nachstes kommt

Die SSO-Konfiguration wird derzeit uber unsere Admin-Tools verwaltet, mit einer Self-Service-Admin-Oberflache in Kurze. Organisationsadministratoren werden Domains registrieren, Protokolle wahlen und ihre SSO-Verbindungen direkt aus dem Archyl-Dashboard verwalten konnen.

Wir prufen auch SCIM 2.0 fur automatisiertes Benutzer- und Gruppen-Provisioning, SSO-Enforcement (Deaktivierung der E-Mail/Passwort-Anmeldung fur eine Organisation) und IdP-gesteuertes Rollen-Mapping. Enterprise-Identitat ist ein tiefes Thema, und wir sind bestrebt, Organisationen dort abzuholen, wo sie stehen.

Erste Schritte

Wenn Sie den Custom-Plan nutzen oder an einem Upgrade interessiert sind, kontaktieren Sie unser Team zur Konfiguration Ihrer SSO-Verbindung. Wir fuhren Sie durch die IdP-Einrichtung, registrieren Ihre Domain, und Ihr Team meldet sich noch am selben Tag uber SSO an.

Die Identitat Ihres Teams gehort Ihrer Organisation. Jetzt respektiert ihr Architektur-Tool das.

Erfahren Sie mehr uber die Enterprise-Funktionen von Archyl auf unserer Preisseite, oder sehen Sie, wie die KI-gestutzte Architekturerkennung Ihre bestehenden Systeme kartieren kann, damit Ihr Team vom ersten Tag an etwas hat, woran es zusammenarbeiten kann.